作者:Lain

漏洞利用术语

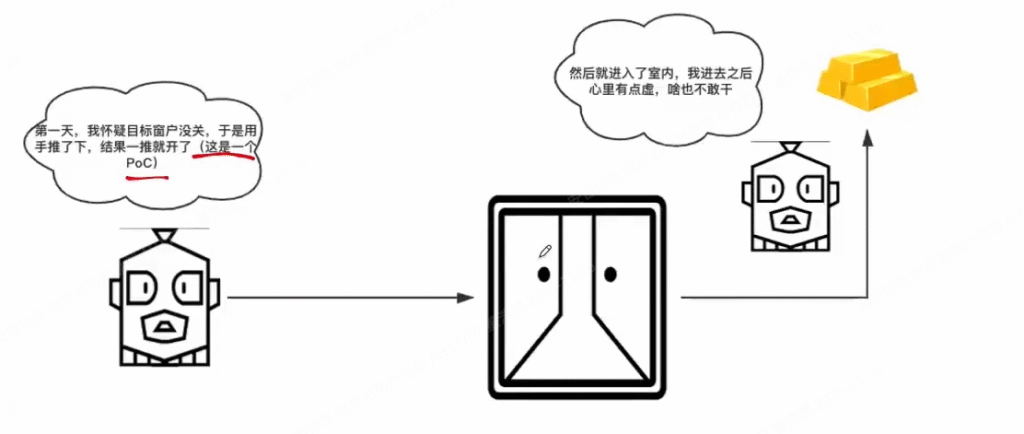

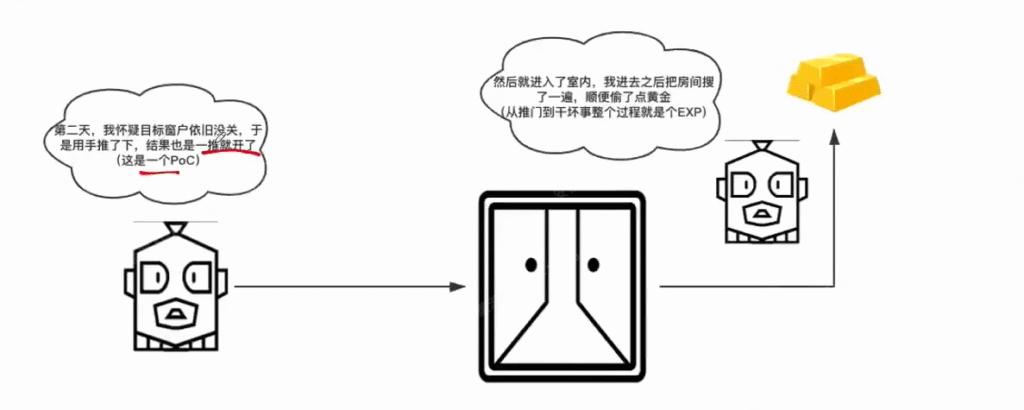

POC

POC:概念验证,用于验证安全漏洞是否存在,能否被利用

EXP

EXP:漏洞利用,代表一段有漏洞利用价值的攻击代码或一个漏洞利用过程

Payload

Payload:攻击载荷,通常指Exploit拿下目标之后,攻击者在目标机器上执行的定制代码或程序,包括执行系统命令、建立会话

安全漏洞的生命周期

安全漏洞的生命周期阶段

- 漏洞被发现

- 漏洞/Exploit信息披露公开

- 漏洞具有官方补丁或者修复方案

0day/1day/Nday

0day,漏洞信息未公布时,利用EXP可以通杀

1day,漏洞信息被公布,但漏洞没有官方补丁或者修复方案,这时利用EXP可以入侵大部分系统

Nday,漏洞已有官方补丁或者修复方案,这时利用EXP只能入侵还未及时修复的系统

CVE/CNVD

CVE:通用漏洞披露,是全球漏洞的"百科全书",其建立了跨组织厂商的通用漏洞沟通语言。CVE由美国MITRE公司创立,通过CAN机构分配编号,通过CVSS系统评估漏洞等级 CNVD:国家信息安全漏洞共享平台,由国家互联应急中心联合国内重要信息系统单位、基础电信运营商、网络安全厂商、软件厂商和互联网企业建立的国家网络安全知识库。其收录的漏洞也会被赋予CNVD编号。

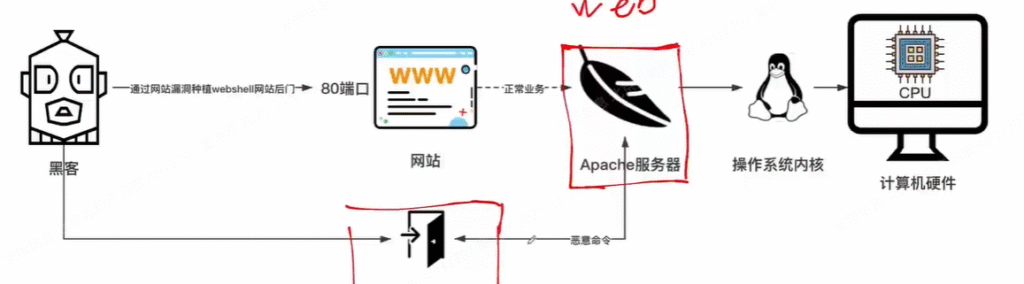

shell和webshell

Shell:是一个应用程序,它连接了用户和Linux内核,让用户能够更加高效、安全、低成本地使用Linux内核,这就是shell的本质

Webshell:以asp、php、jsp或者cgi等网页文件形式存在的一种代码执行环境,主要用于网站管理、服务器管理、权限管理等操作

webshell 的管理连接,中国菜刀,蚁剑,哥斯拉,冰蝎

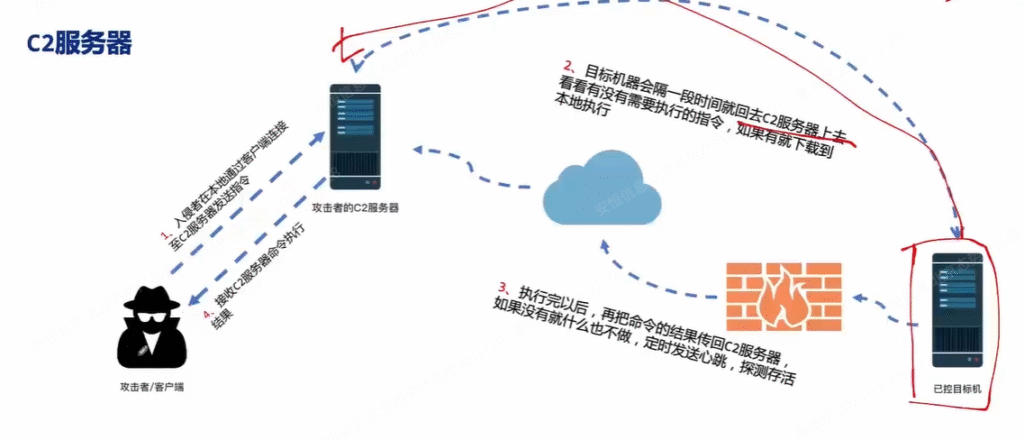

c2服务器

C2服务器:命令与控制服务器,攻击者发送控制命令的服务端

功能: 作为跳板机,防止直接连接被服务器管理员发现异常连接或者隧道通信,发现攻击者本机 保留通信:本机某时段不进行攻击进行关机与木马断开连接,如果存在C2服务器那么会持续保持连接 团队利用:团队作战的时候使用,C2支持多端连接

内网/外网/DMZ区

外网:互联网

内网:指的是企业内网或者局域网,用于内部办公、部署业务服务器,包括但不限于文件存储、办公OA、邮箱、域控等。外网用户无法直接访问

DMZ:隔离区或非军事化区,可以理解为对外服务区,例如网站、论坛等。为保证安全性,会通过防火墙,将内网、外网、DMZ进行安全隔离,外网用户可以直接访问

代理

网络安全领域,代理通常用于身份隐藏、端口转发等

身份隐藏:攻击者可以通过第三方代理服务器访问目标系统,从而隐藏自己的真实IP地址,让别人无法查找到自己。

端口转发:可以通过代理软件穿透内网限制,访问核心内网服务器。

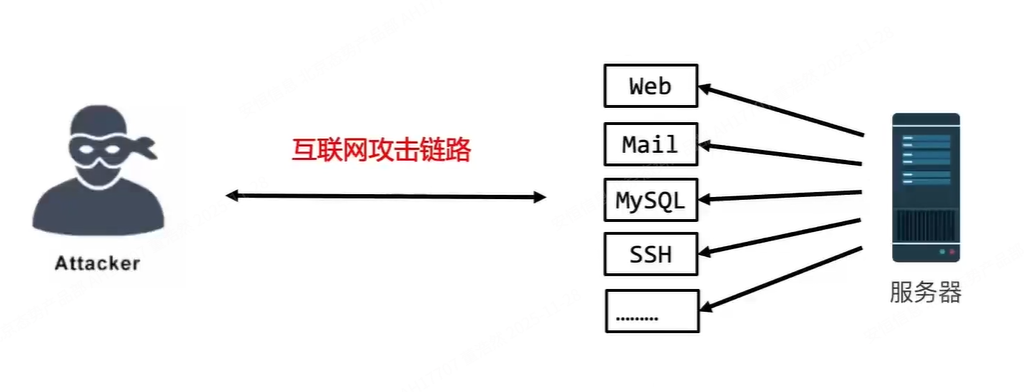

攻击面

根据攻击者攻击角度的不同可以将攻击面分为: 互联网链路攻击(所有暴露的互联网应用:web应用服务器、数据库服务器、各端口开放服务)

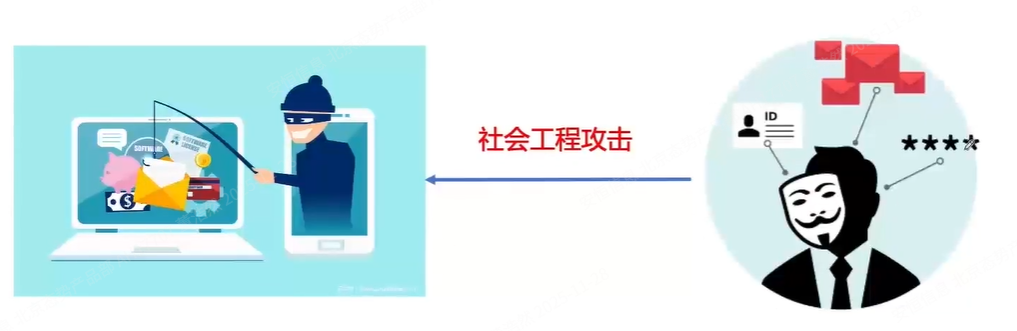

社会工程攻击(鱼叉攻击、鲸钓攻击、水坑攻击)

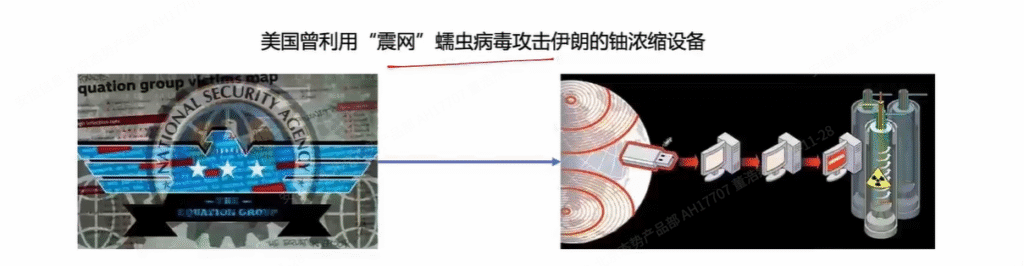

近源攻击(USB攻击、Wi-Fi攻击、门禁攻击)

供应链攻击(合作伙伴、供应商)

攻击活动

APT攻击:高级持续性威胁,通常是指处于政治或商业动机,针对特定目标进行的手段高潮、低调隐蔽、时间持久、精心策划的攻击

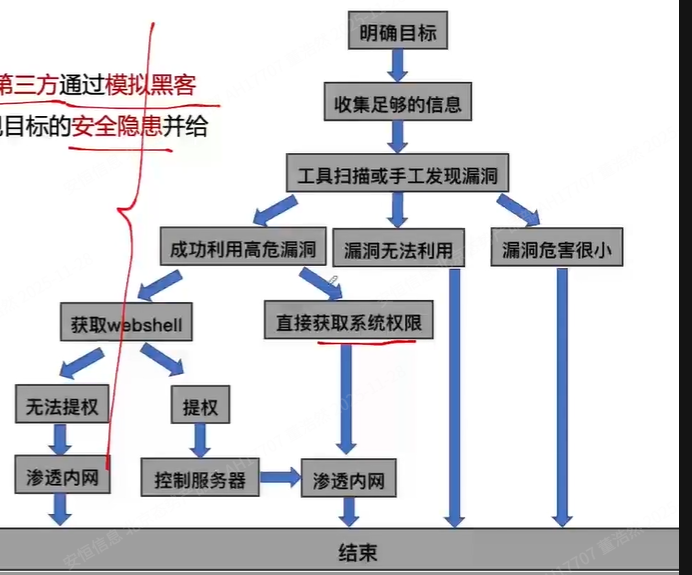

渗透测试:受信任的第三方通过模拟黑客的攻击技术与手段对目标网络、系统进行攻击测试,发现目标的安全隐患并给出安全加固建议的一种安全测试和评估方法。

攻击手段

拖库攻击:攻击者利用漏洞入侵网站将数据库拖出到黑客本地服务器的过程

洗库攻击:攻击者"洗"出账号的价值,如果是金融账号则财产转移,如果是游戏账号则盗卖道具或虚拟货币

撞库攻击:攻击者将收集到的数据库(或社工库),制作成相应的字典表(账号密码),之后尝试批量登录其他网站,"撞"出可以登录使用的账号

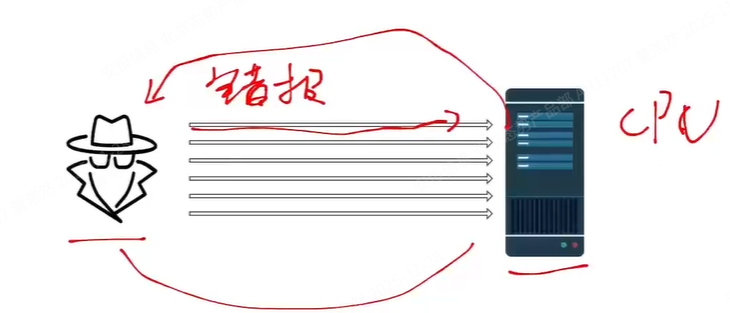

DOS:"拒绝服务攻击",利用网络协议缺陷进行攻击,会使服务器雄网络无法提供正常的服务

DDOS:利用控制成百上千"肉鸡"(傀儡机),组成一个DDoS攻击群,在同一时刻对目标主机发起攻击。 DDoS攻击主要分为两大类,一类是带宽消耗型攻击,例如UDP泛洪攻击;一类是资源消耗性攻击,CC攻击(发送大量HTTP请求)

社会工程学

社会工程学定义:利用人的粗心、轻信、疏忽和警惕性不高来操作其执行预期的动作或泄露机密信息的一门艺术

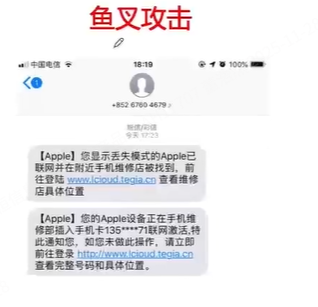

钓鱼攻击:入侵者采用社会工程学方法,伪装成可以信任的人或机构,通过高仿网站、欺诈邮件、虚假短信等方式,引诱受害者浏览、下载、安装、执行,最终实现对目标对象的入侵和控制

分为鱼叉攻击、鲸钓攻击、水坑攻击

鱼叉攻击:鱼叉攻击可以形象地理解为“看到了鱼再叉”。这种方式具有高度针对性,目标明确,通常瞄准某些特定的个人、公司或团体。攻击者通过精心伪造的电子邮件或消息,诱导受害者点击链接或打开附件,从而实现攻击目的。

鲸钓攻击:针对高层,如首席执行官,首席财务官和首席运营官。钓鲸的目标是经过精心挑选的,因为受害者价值很高,而被盗的信息将比普通员工提供的信息更有价值。

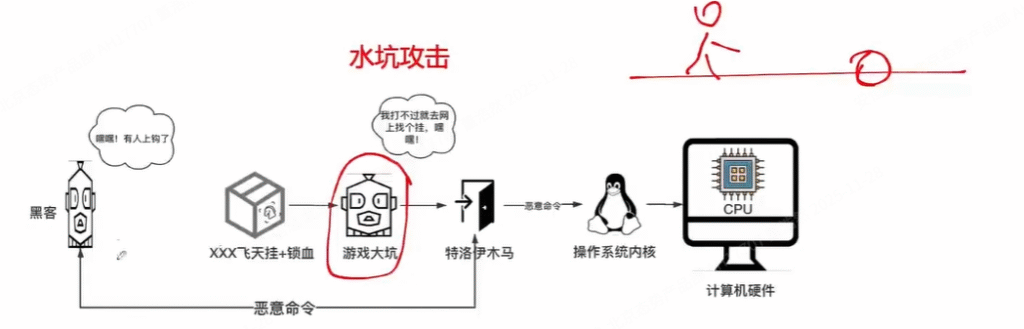

水坑攻击:水坑攻击的原理就如同在动物喝水的必经之路上设置陷阱。攻击者通过分析目标群体的行为习惯,锁定其经常访问的网站,然后在这些网站上植入恶意代码。当受害者访问这些网站时,恶意代码便会自动执行,完成攻击。

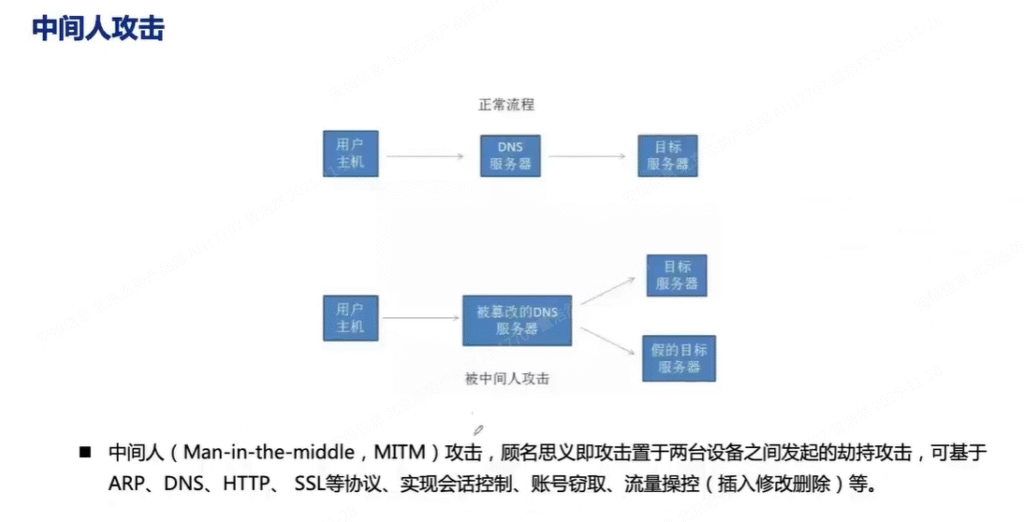

中间人攻击

Comments NOTHING